بسم الله الرحمن الرحيم

Assalamu'alaikum kali ini saya kan menjelaskan tentang port security. Port Security adalah sebuah fitur traffic control(layer 2) pada Switch Catalyst Cisco. Port security ini berguna untuk membatasi jumlah mac address(layer 2) atau dengan kata lain device yang boleh menggunakan sebuah port/interface pada sebuah switch.

Jadi, saat ada device yang ingin connect ke switch anda dengan cara paksa(mencabut sebuah device lalu menggantikannya), device tersebut tidak akan bisa terkoneksi dengan jaringan anda karena mac addressnya (pasti)tidak ada dalam list mac address(device) yang boleh menggunakan port tersebut, sehingga port tersebut pasti akan mendrop segala data yang ia(device tersebut) kirimkan.

Pada port security ini kita bisa membatasi jumlah mac address(device) yang boleh menggunakan sebuah port pada switch dari (hanya)1 mac address sampai dengan 132. Dan ada 2 cara untuk memasukkan/mendaftarkan mac address(device) kedalam list mac address yang boleh menggunakan port tersebut, yaitu dengan ;

Dan jika terjadi pelanggaran(mac address yang diatas), kita bisa menyetting hukuman dari pelanggaran(violation) tersebut. Ada 3 jenis (violation mode)hukuman yang bisa kita berikan yaitu ;

Saya rasa lumayan cukup untuk penjelasannya

*Oke, langsung saja

Jadi, saat ada device yang ingin connect ke switch anda dengan cara paksa(mencabut sebuah device lalu menggantikannya), device tersebut tidak akan bisa terkoneksi dengan jaringan anda karena mac addressnya (pasti)tidak ada dalam list mac address(device) yang boleh menggunakan port tersebut, sehingga port tersebut pasti akan mendrop segala data yang ia(device tersebut) kirimkan.

Pada port security ini kita bisa membatasi jumlah mac address(device) yang boleh menggunakan sebuah port pada switch dari (hanya)1 mac address sampai dengan 132. Dan ada 2 cara untuk memasukkan/mendaftarkan mac address(device) kedalam list mac address yang boleh menggunakan port tersebut, yaitu dengan ;

- Manual(Statik), memasukkan mac address kedalam list secara manual alias ngetikkin mac address dari sebuah device satu-persatu(cape dah tuh^^)

- Sticky(Dinamik), memasukkan mac address kedalam list dengan cara dinamik, yaitu dengan menghubungkan device yang diinginkan dengan port switch(yang diset mac addressnya), maka port switch tersebut akan secara dinamik mendeteksi mac address dari device tersebut lalu menyimpannya

Dan jika terjadi pelanggaran(mac address yang diatas), kita bisa menyetting hukuman dari pelanggaran(violation) tersebut. Ada 3 jenis (violation mode)hukuman yang bisa kita berikan yaitu ;

- Protect = membuang frame, dan tidak ada notif

- Restrict = membuang frame dan memberi notif

- (default)Shutdown = membuang frame dan port langsung mati(disable)

Saya rasa lumayan cukup untuk penjelasannya

*Oke, langsung saja

Konfigurasi

|

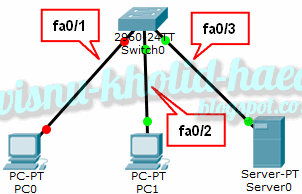

| Topologi |

#Ket :

- PC = Mac-Addressnya didaftarkan secara sticky(dinamik)

- Server = Secara manual

Mohon maaf apabila topologinya kurang bagus, karena itu hasil buatan saya sendiri^^.

Pertama, kita tentukan tujuan dari konfigurasi kita kali ini. Tujuan dari konfigurasi ini adalah supaya PC0, PC1 dan Server hanya bisa menggunakan port yang sudah mereka gunakan.

Selanjutnya, langsung saja kita konfigurasi IP Address pada setiap device(except switch) supaya dapat terhubung satu sama lain

|

| PC0 > 192.168.1.1 |

|

| PC1 > 192.168.1.2 |

|

| Server > 192.168.1.3 |

#Connection Test

|

| PC0 > PC1 & Server |

Sekarang kita set agar ketiga interface tersebut menggunakan mode access/trunk, karena port security tidak bisa dikonfigurasi saat interface dalam mode dynamic(default)

|

| Switchport fa0/1-3 mode access |

Kemudian kita enable port security pada ketiga interface tersebut

|

| switchport port-security |

- switchport = Untuk mengkonfigurasi karakteristik switching mode(pokoknya begitulah^^) pada interface tersebut

- port-security = Untuk mengenable/mengkonfigurasi port security

Lalu kita set agar interface fa0/1, 2, 3 hanya boleh digunakan oleh satu mac address(device)

|

| Switchport port-security maximum 1 |

- maximum = untuk menyetting jumlah mac address yang boleh menggunakan interface tersebut

- 1 = maximum addreses

Range angka untuk maximum addreses-nya adalah 1-132

Selanjutnya kita set input merhod mac addressnya. Sesuai dengan keterangan saya diatas, saya akan menyetting (input method)mac address server (ke switch) secara manual dan PC secara sticky(dinamik)

#PC

|

| Switchport port-security mac-address sticky |

#Ket :

- mac-address = Untuk mengkonfigurasi secure mac-address

- sticky = Untuk mengkonfigurasi secure address yang dinamik

#Server

Sebelumnya kita lihat dulu mac address pada server dengan cara masuk ke menu config lalu interfacenya(jika menggunakan paket tracer), jika pada server asli anda bisa mengetikkan ipconfig/all pada cmd(jika OSnya windows)

|

| Config > (The Interface) > MAC Address |

|

| ipconfig/all |

Setelah itu barulah kita set mac address tersebut untuk interface fa0/3 pada switch

|

| switchport port-security mac-address 00D0.D391.B755 |

Sekarang barulah kita set violation mode pada masing-masing interface sesuai dengan topologi

|

| switchport port-security violation (protect /restrict /shutdown) |

#Verifikasi

|

| show port-security & show port-security address |

Untuk lebih lengkapnya disetiap interfacenya, anda bisa melihat konfigurasinya dengan menggunakan show port-security interface (nama interface dan nomorya)

|

| show port-security interface fastEthernet 0/1 |

#Ket : Jika anda tidak mengerti beberapa konfigurasi yang tershow diatas, hal itu dikarenakan pada packet tracer tidak semua konfigurasi bisa kita cobakan/lakukan, jadi mohon maaf karena saya tidak bisa mencontohkan konfigurasinya

Dan sekarang kita coba cabut colok /otak atik /tukar-tuker kabel PC dan server ke interface switch yang berbeda(yang sudah diset port-securitynya)

|

| Server > fa0/1 | PC0 > fa0/2 | PC1 > fa0/3 |

#Connection Test

|

| Server > PC0 & PC1 |

|

| PC0 > PC1 & Server |

|

| PC1 > PC0 & Server |

Untuk interface(fa0/1) yang violationnya shutdown, silahkan anda cek apakah dia mati(disable) atau tidak saat device yang terhubung dengannya berbeda

|

| Server > fa0/1 = Shutdown |

Untuk mengembalikannya seperti semula, anda hanya harus meletakkan device yang semula diset mac addressnya untuk interface(fa0/1) tersebut lalu anda restart interface tersebut dengan mematikan lalu menghidupkannya kembali

|

| Back to basic |

|

| int fa0/1 > shutdown & no shutdown |

|

| Awesome |

Dan interface(fa0/1) tersebut pun siap untuk digunakan kembali

#Connection Test

|

| PC0 > PC1 & Server |

Sekian dari saya, mohon maaf apabila banyak salah, semangat belajar, akhir kata. . .

Wassalamu'alaikum wr wb

gajelas gan

BalasHapus